Le Canada est un pays de petites et moyennes entreprises (PME) qui constituent la pierre angulaire de son économie, un des moteurs clés de sa croissance économique et une composante vitale de ses diverses collectivités. Presque toutes les entreprises au Canada (99,8 %) sont considérées comme PMEi. Notons de plus que les organismes de bienfaisance et sans but lucratif sont souvent de taille similaire à celle des PMEii. En raison de l’actuelle pandémie à coronavirus, les PME canadiennes doivent évoluer dans l’incertitude. Également, elles font face à une autre sorte de pandémie : une hausse dans l’intensité des cyberattaques, causée par le virage du télétravail.

À l’ère du numérique, la confiance est le fondement de la croissance et de l’innovation. Pour une PME qui essaie de se relever des retombées économiques de cette pandémie, il serait dévastateur de se retrouver victime d’une cyberattaque. Afin de favoriser une culture organisationnelle de vigilance et d’atténuation des risques, les PME doivent donc prioriser l’application d’une stratégie de cybersécurité, le resserrement des contrôles de la sécurité informatique, et la mise en œuvre des politiques et des procédures susceptibles de protéger les données. Grâce à ces actions, une PME sera également en mesure de sécuriser ses données, de garder leurs coûts raisonnablement faibles et de devenir plus compétitive.

Un environnement de cyberattaques progressivement menaçant

Les entreprises citent toujours les cyberattaques parmi les principales entraves à leur croissance. Selon le Global Risks Report 2020 du Forum économique mondial, les cyberattaques sont l’un des dix plus importants risques en termes de probabilité et de gravité de l’impact. En effet, la préoccupation omniprésente de toute entreprise, peu importe sa taille, n’est pas le potentiel d’une cyberattaque, mais l’imminence de la cyberattaque! Sans les mesures de protection adéquates, les entreprises seront exposées à des risques non négligeables : pertes financières, atteinte à la réputation et vol de propriété intellectuelle et de données relatives aux clients.

Les PME, dans la ligne de mire des cybercriminels

Selon le site StaySafeOnline.org, 71 % des fuites de données ont lieu dans de petites entreprises. En outre, près de la moitié de toutes les petites entreprises canadiennes ont été victimes de cyberattaques.

Les petites entreprises sont l’une des principales cibles des cybercriminels puisque, contrairement aux gouvernements et aux grandes organisations, elles n’ont souvent pas les outils adéquats lorsqu’il s’agit de sécurité informatique. En outre, il se peut qu’elles aient prévu plusieurs points de connexion pour l’accès de leurs employés. Par ailleurs, les PME ne se pensent pas assez connues pour être ciblées, et ignorent donc d’investir dans la protection cybernétique nécessaire au blocage de toute intrusion non autorisée.

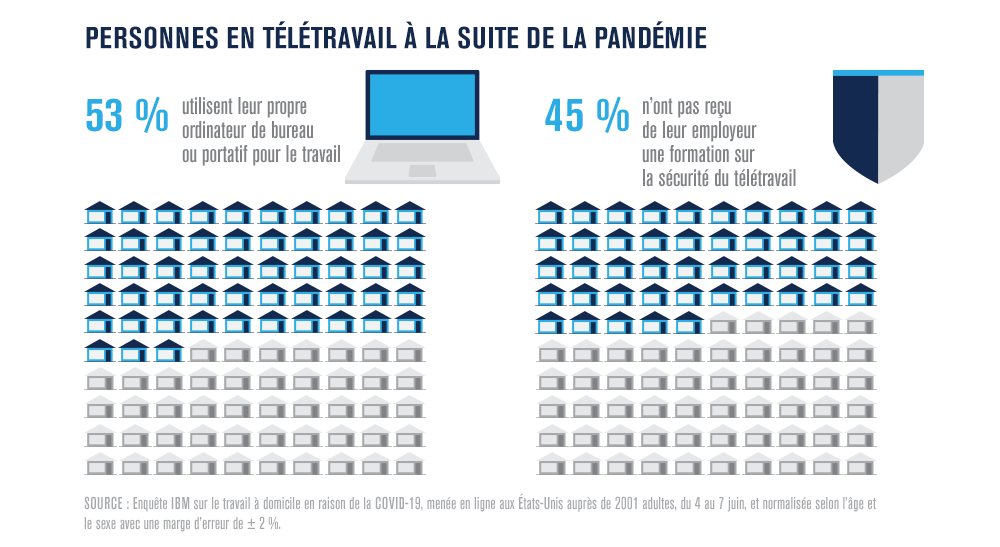

Les employés de nombreuses PME travaillent à domicile depuis l’éclosion de la COVID‑19, introduisant ainsi de nouvelles vulnérabilités à la sécurité de ces PME et rehaussant du même coup leur niveau de risque. Les principales menaces à la sécurité comprennent, entre autres, l'hameçonnage, l'usurpation d'identité des dirigeants, les maliciels, les rançongiciels, le courriel d'entreprise compromis et le bourrage d'identifiants. Ces cyberattaques ont foisonné durant la pandémie, amplifiant les préoccupations relatives à la cybersécurité de pratiquement toutes les organisations, vu que les employés utilisent désormais des réseaux résidentiels. Interpol a publié un avertissement spécifiant que le cybercrime a déjà connu une poussée durant la pandémie, et le volume de cyberattaques devrait augmenter. Qui plus est, la majorité des cyberattaques est due à une faute humaine.

Un faux sentiment de sécurité

Les petites entreprises ont tendance à surestimer l’efficacité de leurs mesures de cybersécurité, car souvent elles ne comprennent pas la complexité de l’enjeu, surtout avec le transfert vers le travail à domicile et les difficultés qu’engendre l’authentification des usagers. Parallèlement, de nombreuses PME peuvent sous‑estimer la complexité croissante des cyberattaques et l’étendue des campagnes de cybercrime modernes qui visent des millions d’entités, sans égard à leur secteur d’activité. Une importante première étape dans un plan de cyberdéfense rigoureux est l’identification et le traitement des erreurs les plus fréquentes commises par les petites entreprises.

Première erreur : manque d’un plan de cybersécurité

Pour une entreprise, l’un des meilleurs moyens de défense contre les cybermenaces est l’établissement d’un solide plan de cybersécurité. Étonnamment, plus de 85 % des petites entreprises au Canada n’ont pas adopté un tel planiii. De plus, les entreprises n’investissent pas assez dans les outils susceptibles de limiter les tentatives d’hameçonnage, la méthode d’intrusion la plus fréquente.

Deuxième erreur : absence d’entretien pour les technologies de cyberdéfense

On découvre continuellement des vulnérabilités tant au niveau du matériel que des logiciels utilisés par les PME. Les entreprises doivent donc effectuer régulièrement les mises à niveau et appliquer les correctifs aux systèmes informatiques, aux applications et aux services afin de pallier leurs vulnérabilités et de les protéger contre les cybermenaces en continuelle évolution. Les professionnels de la sécurité informatique doivent se familiariser avec les nouvelles tactiques et adapter leur stratégie en conséquence. Par ailleurs, la sécurité des réseaux résidentiels des employés qui travaillent à distance ajoute une nouvelle dimension pour de nombreuses PME qui sont habituées à concentrer leurs moyens de défense dans un seul endroit... physique.

Troisième erreur : utilisation, réutilisation et partage de mots de passe simples

Il y aura toujours des fuites de données. Une fois compromis, un mot de passe associé à une PME ou les données d’un employé d’une PME peuvent être combinés à d’autres renseignements afin de percer d’autres systèmes. Aussi, ces coordonnées de connexion volées peuvent servir à accéder illégalement aux systèmes mêmes de l’entreprise. Les entreprises doivent donc exiger de leurs employés l’usage de mots ou de phrases de passe complexes, difficiles à deviner. Elles doivent également envisager des outils d’authentification additionnels pour valider les coordonnées d’accès des employés, surtout en situation de télétravail.

Quatrième erreur : dépendance exclusive de la technologie pour protéger l’entreprise

La technologie n’est qu’un outil de protection parmi d’autres. Le facteur humain demeure la variable la plus importante dans le plan de cyberdéfense de toute organisation. Donc, une large sensibilisation aux cybermenaces à l’échelle de l’entreprise – et l’éducation à ce sujet – est primordiale pour éviter que les mesures de défense adoptées ne soient accidentellement compromises par les employés. Le meilleur moyen de lutter contre les cybermenaces est de cultiver un milieu de travail conscient des risques. Pour ce, il faut d’abord prévoir des programmes de sensibilisation et de formation à la cybersécurité.

Pratiques exemplaires de base : contrôles de cybersécurité de base pour PMO

L’acquisition de capacités stratégiques permettant l’amélioration de la cyberdéfense ne doit pas nécessairement être compliquée ou contraignante. Dans son document Contrôles de cybersécurité de base pour les petites et moyennes organisations, le Centre canadien pour la cybersécurité (CCC) a élaboré un ensemble de contrôles, peu coûteux et peu compliqués, pour petites et moyennes organisations (PMO), une classification qui comprend aussi bien les PME que d’autres entités, comme les organismes de bienfaisance et sans but lucratif. Ces pratiques de cyberdéfense, fondamentales et faciles à mettre en pratique, aideront les PMO à freiner les tentatives de cybermenaces, à réduire leur exposition aux cyberattaques et à avoir le meilleur rendement sur leur investissement en cybersécurité.

L’ensemble des 13 contrôles élaborés par le CCC permettent aux PMO de réduire le risque d’incidents liés à la cybersécurité. Nous avons résumé ici quatre de ces contrôles de base qui, à notre avis, sont incontournables. Les PMO doivent consulter le document intégral pour tous les détails. Les besoins en cybersécurité étant différents d’une organisation à l’autre, les politiques en la matière doivent être adaptées en conséquence.

Élaborer un plan d’intervention en cas d’incident

- Les organisations doivent élaborer un plan de base faisant état des modes d’intervention en cas d’incidents en fonction des divers niveaux de gravité. Si une organisation n’est pas en mesure de gérer certains types d’incidents, elle devra avoir un plan indiquant ce qu’elle compte faire.

- Les organisations doivent avoir un plan d’intervention officiel en cas d’incident qui précise les responsabilités relatives à la gestion des incidents; ce plan doit comprendre les coordonnées des responsables concernés, de même que celles des parties externes, des intervenants et des organismes de réglementation. Les organisations doivent tenir à jour une copie papier de ce plan, au cas où une version numérique du plan n’est pas accessible.

- Les organisations, après avoir effectué une évaluation des risques et adopté une stratégie d’atténuation des risques, doivent envisager l’achat d’une police d’assurance en matière de cybersécurité – qui comprend une couverture pour les activités liées à l’intervention en cas d’incident et pour assurer la reprise des activités – ou consigner les informations expliquant leurs motifs de ne pas le faire.

Application automatique des correctifs aux systèmes d’exploitation et aux applications

- Les organisations doivent activer l’application automatique des correctifs pour tous les logiciels et tout le matériel ou mettre en place des solutions complètes de gestion des vulnérabilités et des correctifs.

- Les organisations doivent effectuer une évaluation des risques pour déterminer si elles doivent remplacer ou non le matériel et les logiciels qui ne permettent pas l’application automatique des mises à jour. Si l’organisation choisit de conserver de tels appareils, elle devra établir un processus opérationnel pour faire régulièrement des mises à jour manuelles.

Utilisation d’une authentification forte

- Les organisations doivent mettre en œuvre l’authentification multifactorielle dans la mesure du possible et consigner tous les cas où elles décident de ne pas le faire. Les organisations doivent exiger une authentification multifactorielle pour les comptes importants, tels que les comptes financiers, et ceux des administrateurs du système, des administrateurs du nuage, des utilisateurs privilégiés et des cadres supérieurs.

- Les organisations doivent imposer la modification d’un mot de passe lorsqu’une compromission est présumée ou confirmée.

- Les organisations doivent prévoir des politiques claires sur la longueur et la réutilisation des mots de passe, sur l’utilisation de gestionnaires de mots de passe et sur les conditions auxquelles un utilisateur doit satisfaire pour consigner et conserver en toute sécurité son mot de passe.

Sauvegarde et chiffrage des données

- Les organisations doivent effectuer la sauvegarde des systèmes qui contiennent des renseignements organisationnels essentiels et s’assurer que des mécanismes de reprise permettent de restaurer adéquatement ces systèmes à partir des copies de sauvegarde. Les organisations doivent également envisager d’entreposer les copies de sauvegarde hors ligne et hors site dans un emplacement sécurisé, ou doivent expliquer leurs motifs de ne pas le faire.

- Les organisations doivent entreposer les copies de sauvegarde chiffrées dans un endroit sûr et limiter l’accès à ces sauvegardes aux responsables des mises à l’essai ou des activités de restauration des données. Les copies de sauvegarde à long terme (p. ex., les sauvegardes hebdomadaires) doivent être stockées hors ligne, mais les copies de sauvegarde enregistrées plus souvent (p. ex. les sauvegardes quotidiennes) peuvent être stockées en ligne.

Ressources additionnelles d’affirmation de la cyberrésilience

Bouclier canadien

Développé par l’Autorité canadienne pour les enregistrements Internet en collaboration avec le CCC, le Bouclier canadien est un logiciel gratuit mis à la disposition des PME en vue de bloquer les sites considérés malveillants.

Directives de mise en œuvre du protocole DMARC

Les directives de mise en œuvre du protocole DMARC pour la protection du domaine de courrier contribuent à limiter l’hameçonnage et la compromission du courriel d’entreprise, de même qu’à protéger la réputation de l’organisation.

Trousse de cybersécurité pour PME

Conçue par l’ABC en collaboration avec le CCC, la Trousse de cybersécurité pour PME aide les propriétaires et les gestionnaires de PME à se protéger des cybermenaces les plus fréquentes.

Conseils pour mots de passe

Développé par le CCC, ce site offre des renseignements exploitables sur le choix de mots de passe complexes et efficaces afin d’éviter le bourrage d’identifiants.

CyberSécuritaire Canada

Il s’agit d’un programme de certification en cybersécurité réservé aux petites et moyennes entreprises, administré par Innovation, Sciences et Développement économique Canada et orienté par le CCC.

i Statistique Canada. « Principales statistiques relatives aux petites entreprises - Janvier 2019 » www.ic.gc.ca/eic/site/061.nsf/fra/h_03090.html

ii On entend par PME toute entreprise dont le nombre d’employés est de 1 à 99 (petite) ou de 100 à 499 (moyenne).

iii Statistique Canada. « L’incidence du cybercrime sur les entreprises canadiennes, 2017 » www150.statcan.gc.ca/n1/daily-quotidien/181015/dq181015a-fra.htm